Amigos en este post les mostraré como detectar rootkits, puertas traseras y exploits con la herramienta rkhunter. Al igual que los post anteriores utilizaré Ubuntu Server 18.04.

Rkhunter (o Rootkit Hunter) es una herramienta de Unix que detecta los rootkits, las puertas traseras y los exploit locales mediante la comparación de los resúmenes MD5 de ficheros importantes con su firma correcta en una base de datos en línea, buscando los directorios por defecto (de rootkits), los permisos incorrectos, los archivos ocultos, las cadenas sospechosas en los módulos del kernel, y las pruebas especiales para Linux y FreeBSD.

https://es.wikipedia.org/wiki/Rkhunter

Si bien los sistemas Linux son muy seguros, no están libres de amenazas. Es recomendable realizar escaneos periódicos para mantener un buen funcionamiento del sistema operativo.

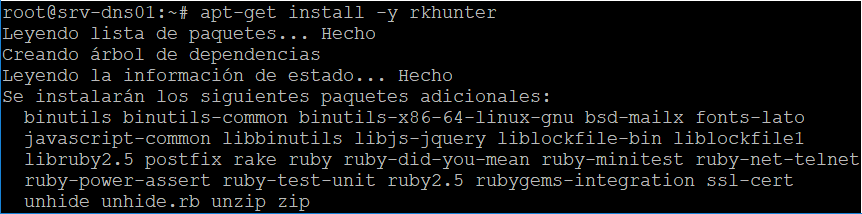

Cómo instalar rkhunter

Para iniciar la instalación bastara ejecutar el siguiente comando:

# apt-get install -y rkhunter

En la siguiente pantalla, elegir la opción «sin configuración».

Esperar a que la instalación termine.

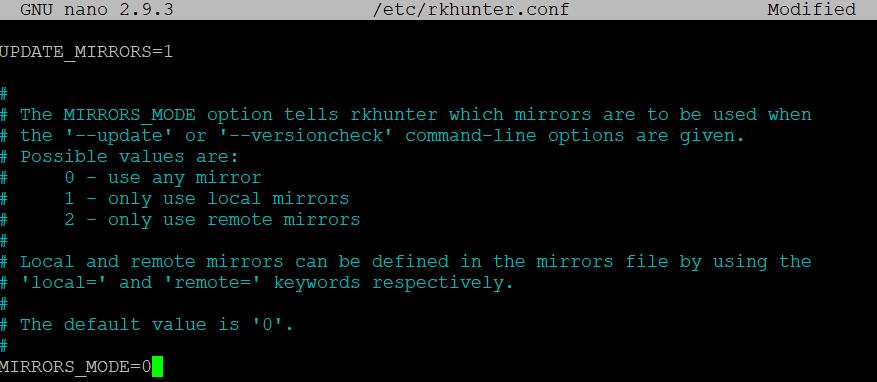

Configuración de rkhunter

Después de finalizar la instalación modificar el archivo /etc/rkhunter.conf para permitir que rkhunter se actualice.

# nano /etc/rkhunter.con

Modificar los siguientes valores:

UPDATE_MIRRORS=1

MIRRORS_MODE=0

WEB_CMD=""

Otra configuración importante es hacer uso del CRON del sistema para:

definir que las actualizaciones de la base de datos tengan una periodicidad semanal, la verificación de rootkits diaria.

Para configurar esta opción modificar el archivo /etc/default/rkhunter.

# nano /etc/default/rkhunter

CRON_DAILY_RUN="true"

CRON_DB_UPDATE=true"

APT_AUTOGEN="true"

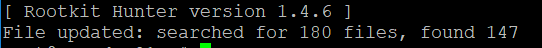

Actualización de rkhunter

Es recomendable verificar si se cuenta con las últimas actualizaciones para ejecutar los escaneos con rkhunter.

# rkhunter --update

También es posible verificar la versión de rkhunter con este comando:

# rkhunter --versioncheck

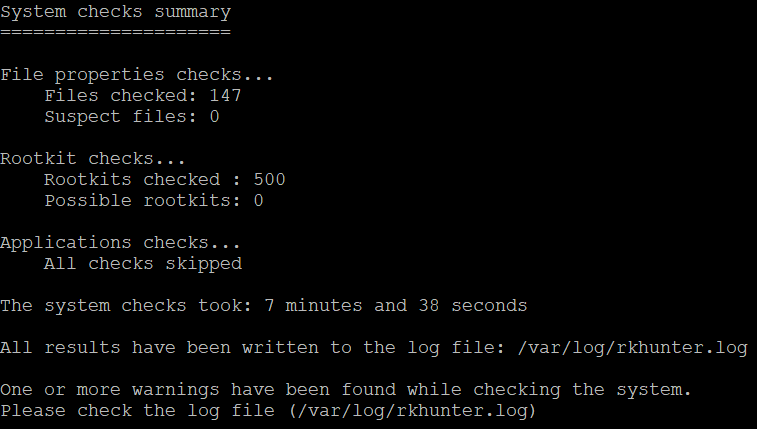

Modo de uso

El siguiente comando verifica los binarios de los archivos sensibles del sistema con las propiedades de los archivos de sus repositorios oficiales.

# rkhunter --propupd

Para comprobar el sistema ejecutar:

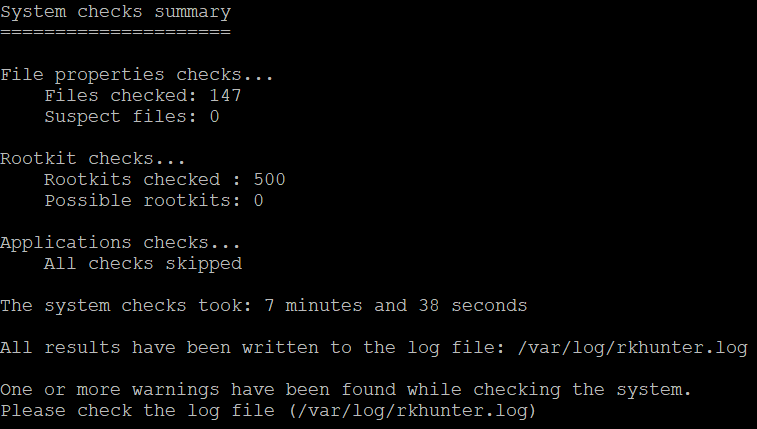

# rkhunter --check

El anterior comando requiere la intervención del usuario después de finalizar cada fase.

Para evitar estas pausas de rkhunter ejecutar este otro comando:

# rkhunter --check -sk

Los resultados se almacenarán el en archivo /var/log/rkhunter.log